ファイアウォールとはインターネットゲートウェイ(インターネットの境界線)に設置されるセキュリティ対策用のブロックです。

インターネットや社内ネットワーク、企業のセキュリティ対策について少しでも触れたことがある方なら一度は耳にしたことがある言葉だと思います。

今回は、ファイアウォールの特徴とその効果について解説していきます。

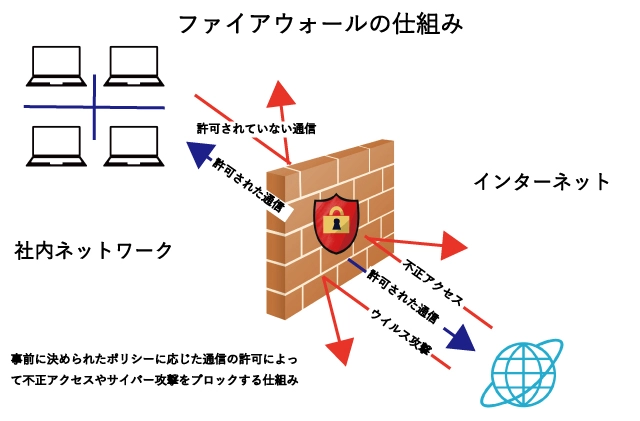

ファイアウォールとは、インターネットと社内ネットワークの境界に設置されるブロックです。

企業のセキュリティポリシーに応じた形で事前にパケットルールを決めて、通信の許可と拒否を決定します。

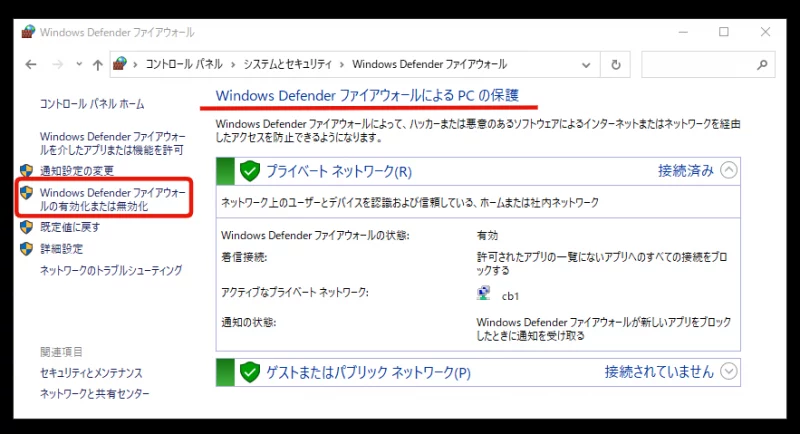

セキュリティベンダーが提供する専用機器だけでなく、ルータやUTMなどにも実装されているため、普段から私たちはファイアウォールを実装しているのです。

さらに、インターネットの出入口だけではなく、WindowsPCなどにも標準で実装されています。

他にも、アンチウイルスソフトを導入してファイアウォールを実装して、不正アクセスを未然に防ぐ対策を取ることができます。

パソコンやウイルスソフトによる個別の対策だけでなくインターネットの出入口で対策をすることが求められます。

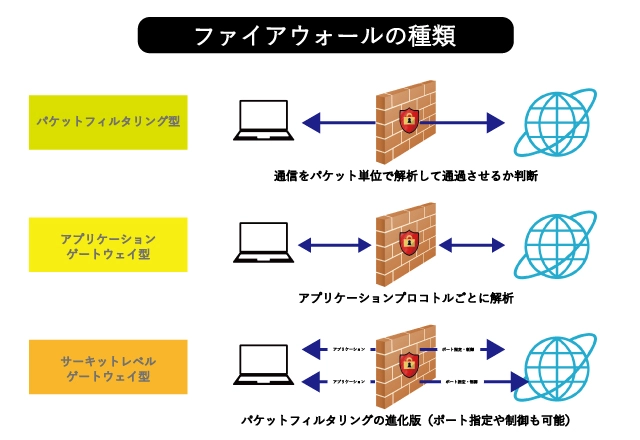

ファイアウォールは通信の制御と解析によって3つに分類することができます。

ファイアウォールの機能を理解することで細かな設定が可能になります。

機器の初期設定に依存することなく、細かな設定を施すことで抜け目のない管理を行なっていく必要があるのです。

ファイアウォールには大きく3つの機能があります。

ネットワークを理解するにあたっての基本的な機能です。

ファイアウォールのフィルタリング機能によって、外部からのアクセスを識別して侵入を防ぎます。ポリシーによって設定した情報をもとに、通信情報や発信元情報などから不正なユーザーを判断して通信を遮断します。

また、ポリシーの識別に合致した許可した通信のみ正常に通過させます。

フィルタリング機能は、静的、動的、ステートフル・インスペクション、プロキシ型フィルタリングの4つの方法があります。

IPアドレスはパソコンやスマホなどのネットワーク接続を必要とする機器に割り当てられる、ネットワーク上の”住所”のようなものです。

ファイアウォールの基本機能であるNAT(Network Address Translation)技術によって、各端末にIPアドレスが割り当てられます。

通常グローバルIPアドレスは、ネットワークに対して一つのIPアドレスしか割り当てることができませんが、NATによりプライベートIPに割り当てることができます。

この仕組みによって、社内ネットワークで複数の端末が同時にインターネット接続することができるようになります。

さらに、NATの仕組みを上手に使うことで、任意の通信を内部ネットワークの特定のPCへ誘導することができます。

例えば、アクセス制限の厳しいセクションと、多数の人がアクセス出来るセクションなど、セキュリティレベルを分けることが可能になるのです。

通信の監視機能により、不正な通信を監視したり追跡したりすることができます。

具体的には、ログの取得や確認、そのデータをもとに設定を変更したり、ソフトのアップデートをするようなメンテナンス、さらに設定情報のバックアップやリストアなどが可能です。

さらに、不正なアクセスがあった場合は管理者に通知が届くような仕組みも可能です。

ファイアウォールの3つの機能についてさらに詳しく知りたい方は以下の記事もご確認下さい。

ここ数年サイバー攻撃は多様化かつ高速化されていて、これまでのようにファイアウォールの設置だけではセキュリティ対策として不十分だと考えられています。

次世代ファイアウォールとUTMがしばしば比較されますが、機能を包括しているという意味においてはUTMも次世代ファイアウォールと定義することができます。

ただ、セキュリティ対策の守備範囲は、次世代ファイアウォールよりもUTMの方が広く、目的や用途に合わせてUTMの導入を検討するのが望ましいでしょう。

| – | 次世代ファイアウォール | UTM |

|---|---|---|

| ファイアウォール機能 | 〇 | 〇 |

| アプリケーションコントロール | 〇 | 〇 |

| IPS | 〇 | 〇 |

| アンチウイルス | × | 〇 |

| ウェブフィルタリング | × | 〇 |

| アンチスパム | × | ○ |

| アンチボット | × | △(ベンダーによる) |

| サンドボックス | × | △(ベンダーによる) |

近年、アプリケーションレベルでの監視とゼロデイ対策のニーズが高まっています。

例えば、Sandboxによる監視は定義ファイルにはない新種のウイルスのチェックに有効です。

仮想環境で実際に動作をさせてウイルスの挙動を確認し、安全なものだけを通過させるような仕組みが今後ますます必要になるのかもしれません。

関連記事